Avviso a Valve: Steam č a rischio exploit

Revuln, una compagnia che si occupa di ricerca nel campo della sicurezza informatica, ha pubblicato un report che dettaglia come Steam sia vulnerabile a certi tipi di attacchi.

di Rosario Grasso pubblicata il 17 Ottobre 2012, alle 15:30 nel canale VideogamesSteam

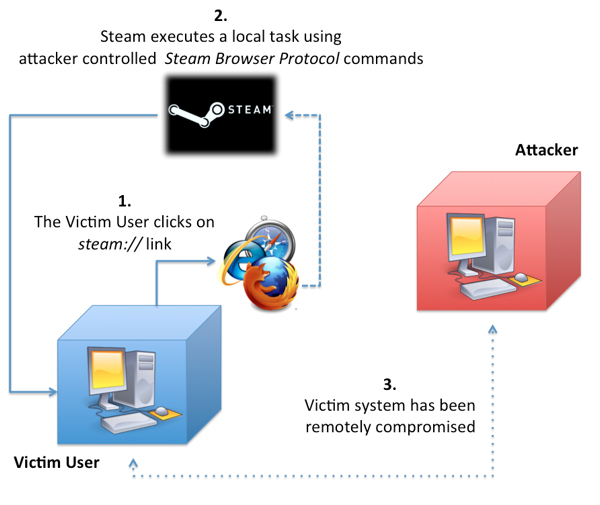

Secondo il report pubblicato da Revuln, Steam sarebbe a rischio exploit per via del modo in cui gestisce il protocollo URL "steam://". Come č noto, infatti, nel momento in cui si installa Steam, questo diventa automaticamente il programma predefinito per la gestione dei protocolli "steam://".

Il sistema di distribuzione digitale usa il protocollo URL per migliorare l'esperienza con l'integrazione di servizi basati su web, come il rintracciamento dei giochi su internet. Grazie al protollo, inoltre, si possono raggiungere delle pagine web in cui attivare un gioco o accedere a una particolare promozione, oppure per scaricare tool, leggere news, controllare i profili di altri giocatori. Ma con lo stesso sistema vengono gestiti altri tipi di comandi, come l'installazione e la disinstallazione dei giochi, la connessione ai server di gioco, l'esecuzione di un gioco.

Secondo Revuln, un hacker malitenzionato puň sfruttare alcuni di questi comandi per prendere esternamente il controllo del client di Steam installato in locale. In questo documento, infatti, viene delineato nei particolari il tipo di attacco apportato.

L'inconveniente acquisisce una connotazione preoccupante se si considera che alcuni web browser non visualizzano un avvertimento nel momento in cui l'utente apre un indirizzo "steam://". Tra questi, stando ai test di Revuln, troviamo Opera, Safari, Webkit, MaxThon, Avant e Lunascape.

Internet Explorer, invece, visualizza un avvertimento, che diventa doppio nel caso di Ie 9 in modalitŕ protetta. Firefox, invece, non visualizza l'URL, ma richiede una conferma prima di accedere. Chrome lancia l'avvertimento e fornisce una descrizione dettagliata dell'URL a cui si sta cercando di accedere.

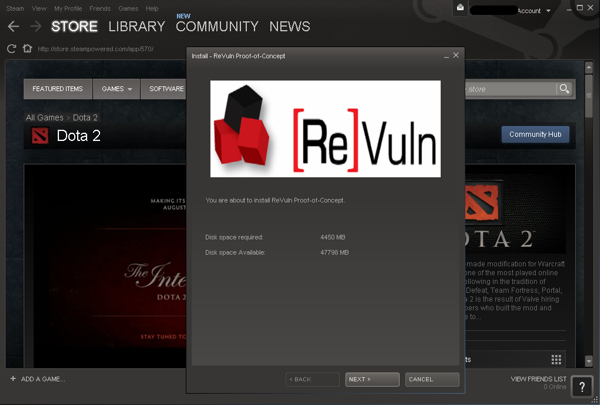

I malintenzionati potrebbero reindirizzare alcuni indirizzi "steam://" verso siti con codice dannoso oppure creare dei file .bat sfruttando i comandi lanciabili da protocollo URL in modo che essi inseriscano dei virus nelle cartelle sensibili del PC. I motori grafici piů diffusi su Steam, ovvero Source Engine e Unreal Engine, gestiscono alcune chiamate attraverso questo protocollo, quindi Revuln ha deciso di utilizzare alcuni comandi di questi motori per evidenziare come sia possibile sfruttare le vulnerabilitŕ del sistema.

"La nostra scelta per sfruttare questo bug č quella di creare un file .bat nella cartella di esecuzione automatica che esegua i comandi inseriti tramite la funzione +echo al successivo avvio del sistema", si legge nel documento a proposito dei comandi di Source Engine sfruttabili. "C'č un altro interessante scenario contro i server dedicati impostando motd.txt come file di log e lanciando il comando cvarlist. In questo modo si possono inserire tutte le variabili di gioco nel suddetto file in modo che siano visibili a tutti i giocatori che accedono al server. Team Fortress 2 č uno dei titoli basati su Source Engine con il maggior numero di partite giocate ed č free to play".

Insomma, la situazione sembra abbastanza preoccupante. Valve per il momento non ha rilasciato un comunicato ufficiale, e non č chiaro se queste "istruzioni" possano essere sfruttate a breve.

Ricordiamo che Steam č la piattaforma di distribuzione digitale di riferimento, con oltre 40 milioni di utenti, e che č disponibile su PC e Mac, mentre il beta test del client Linux č partito recentemente.

Recensione Zenfone 11 Ultra: il flagship ASUS ritorna a essere un 'padellone'

Recensione Zenfone 11 Ultra: il flagship ASUS ritorna a essere un 'padellone' Appian: non solo low code. La missione è l’ottimizzazione dei processi con l'IA

Appian: non solo low code. La missione è l’ottimizzazione dei processi con l'IA Lenovo ThinkVision 3D 27, la steroscopia senza occhialini

Lenovo ThinkVision 3D 27, la steroscopia senza occhialini  eFootball taglia il traguardo dei 750 milioni di download: al via una campagna in-game

eFootball taglia il traguardo dei 750 milioni di download: al via una campagna in-game MS-DOS 4.0 diventa open source: Microsoft rende disponibile il codice sorgente

MS-DOS 4.0 diventa open source: Microsoft rende disponibile il codice sorgente Micron riceverà 6,1 miliardi di dollari di sussidi dal CHIPS Act americano

Micron riceverà 6,1 miliardi di dollari di sussidi dal CHIPS Act americano STALKER 2 Heart of Chornobyl: nuovo trailer e screenshot

STALKER 2 Heart of Chornobyl: nuovo trailer e screenshot Google: ancora un rinvio per lo stop ai cookie. Per antitrust e privacy non avverrŕ prima del 2025

Google: ancora un rinvio per lo stop ai cookie. Per antitrust e privacy non avverrŕ prima del 2025 Lotus Evija X č la seconda auto elettrica piů veloce al Nürburgring

Lotus Evija X č la seconda auto elettrica piů veloce al Nürburgring NIO e Lotus annunciano una grossa novità: svilupperanno insieme ricarica e scambio batteria

NIO e Lotus annunciano una grossa novità: svilupperanno insieme ricarica e scambio batteria Esclusive PlayStation su Xbox? Sì secondo un insider: Helldivers 2 sarà la prima

Esclusive PlayStation su Xbox? Sì secondo un insider: Helldivers 2 sarà la prima CATL: una nuova batteria per auto elettriche capace di offrire 600 km di autonomia con 10 minuti di ricarica

CATL: una nuova batteria per auto elettriche capace di offrire 600 km di autonomia con 10 minuti di ricarica TikTok al bando negli USA? Biden firma, ByteDance non vuole vendere. La parola ai tribunali

TikTok al bando negli USA? Biden firma, ByteDance non vuole vendere. La parola ai tribunali Taglio di prezzo di 150 euro per SAMSUNG Galaxy S24, S24+ e S24 Ultra: l'S24 si puň adesso acquistare a 649€

Taglio di prezzo di 150 euro per SAMSUNG Galaxy S24, S24+ e S24 Ultra: l'S24 si puň adesso acquistare a 649€ Utenti Amazon Prime: torna a 148€ il mini PC con CPU Intel 16GB/512GB! Per tutti quello da 379€ con AMD Ryzen 7 5700U e 32GB RAM!

Utenti Amazon Prime: torna a 148€ il mini PC con CPU Intel 16GB/512GB! Per tutti quello da 379€ con AMD Ryzen 7 5700U e 32GB RAM! Microsoft sfiora i 62 miliardi di dollari, ottimo trimestre grazie a cloud e Windows

Microsoft sfiora i 62 miliardi di dollari, ottimo trimestre grazie a cloud e Windows Coca-Cola al cloud con un pizzico di IA: stretto un accordo con Microsoft per 1,1 miliardi di dollari

Coca-Cola al cloud con un pizzico di IA: stretto un accordo con Microsoft per 1,1 miliardi di dollari

12 Commenti

Gli autori dei commenti, e non la redazione, sono responsabili dei contenuti da loro inseriti - infoLa guerra contro gli attacker si gioca a carte SCOPERTE... tutte le vulnerabilità vengono pubblicate...

....che e' una pessima tattica e strategia.....come insegnano i militari.

Se hanno deciso di pubblicare la notizia, è per metterci in guardia, perché loro l'hanno già scoperto.

Se hanno deciso di pubblicare la notizia, è per metterci in guardia, perché loro l'hanno già scoperto.

Gli hackers lo sapevano ben prima della societa' di controllo stessa

Io ho detto hackers wannabee difatti.......e la differenza e' molto piu' che sostanziale.

Ti faccio un esempio concreto.

E' come l'exploit di un mmorpg.........una volta scoperto e scoperti gli smanettatori che lo stanno sfruttando........se NON lo rendi pubblico (tanto prima o poi sarai costretto a farlo........ma e' essenziale anche cercare di guadagnare tempo..........tempo che servira' per partorire il FIX).......solo gli smanettatori e pochi altri per passaparola lo sfrutteranno.

Se lo rendi pubblico........il numero di players che lo sfrutteranno nel tempo che esca il fix sara' MINIMO il doppio......MINIMO.

La guerra contro gli attacker si gioca a carte SCOPERTE... tutte le vulnerabilità vengono pubblicate...

....che e' una pessima tattica e strategia.....come insegnano i militari.

Si' infatti.

Avvisare la Valve, che metteva il fix no eh? Diciamolo ovunque, anche il COME fare per sfruttare l'exploit...

Tanto poi chi ci va di mezzo siamo noi poveri pirli di utenti...

Se lo rendi pubblico........il numero di players che lo sfrutteranno nel tempo che esca il fix sara' MINIMO il doppio......MINIMO.

Tipo quello di WoW in Myst of Kung Fu Pandarian - Pokemon Edition?

Dove un tizio di livello 1 (che tra l'altro poteva anche camminare in aria) sfruttando l'exploit faceva instant-kill della gente di livello infinito a Stormwind, senza fare nulla?

Infatti quello non e' stato reso pubblico e guardacaso non sono successi particolari casini...

Avvisare la Valve, che metteva il fix no eh? Diciamolo ovunque, anche il COME fare per sfruttare l'exploit...

Tanto poi chi ci va di mezzo siamo noi poveri pirli di utenti...

Tipo quello di WoW in Myst of Kung Fu Pandarian - Pokemon Edition?

Dove un tizio di livello 1 (che tra l'altro poteva anche camminare in aria) sfruttando l'exploit faceva instant-kill della gente di livello infinito a Stormwind, senza fare nulla?

Infatti quello non e' stato reso pubblico e guardacaso non sono successi particolari casini...

E' come un pugile che salendo sul ring guarda il suo avversario e gli dice "mi raccomando, tirami delle gran castagne sul fianco sinistro che un mese fa mi sono rotto due costole in un incidente d'auto"

E' da sempre cosi'....e' l'illusione di liberta'

Acquisti.....siti e forum che visiti.....mail che scrivi e che ricevi da QUALSIASI servizio o mail software.......perfino tutto cio' che installi sul tuo pc......quali sono i tuoi interessi in generale.........e le preferenze negli acquisti. Se vai a leggere piu' online la Gazzetta piuttosto che il Sole 24 Ore.....e via discorrendo.

L'unico modo per proteggersi realmente per quanto riguarda ALMENO i confini del proprio pc e della propria intranet di casa, bisogna masticare informatica e tirare su "i muri e le barricate" autonomamente.....ed e' l'unico modo per mettergli davvero il bastone fra le ruote.

Devi effettuare il login per poter commentare

Se non sei ancora registrato, puoi farlo attraverso questo form.

Se sei già registrato e loggato nel sito, puoi inserire il tuo commento.

Si tenga presente quanto letto nel regolamento, nel rispetto del "quieto vivere".